用于连接到远程主机的PowerShell脚本:PowerShell Reverse TCP

- 2020-05-10

- 周边

PowerShell Reverse TCP 用于连接到远程主机的PowerShell脚本,远程主机将完全控制客户端的PowerShell及其所有基础命令,这也算是反弹Shell的一种。 已在Windows 10 Enterprise OS(64位)上使用PowerShel...

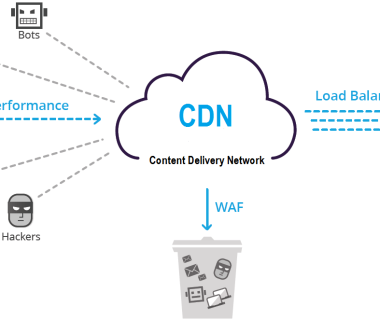

13种绕过CDN查找网站真实IP方法

- 2020-03-23

- 周边

绕过 CDN 查找网站真实 IP 一、ping查 很简单,使用各种多地 ping 的服务,查看对应 IP 地址是否唯一,如果不唯一多半是使用了CDN。 二、nslookup查 使用 nslookup 进行检测,原理同上,如果返...

新冠肺炎疫情实时数据接口API和开源项目

新型冠状病毒 2019-nCoV 病毒:新型冠状病毒 2019-nCoV传染源:新冠肺炎的患者。无症状感染者也可能成为传染源。传播途径:经呼吸道飞沫、接触传播是主要的传播途径。气溶胶传播和消化道等传播途径尚待明确。...

MySQL JDBC Deserialization Payload / MySQL客户端jdbc反序列化漏洞

描述 当MySQL JDBC url可控时,除了能利用MySQL协议读取MySQL Client的本地文件之外,还可以利用客户端在连接服务器时会反序列化服务器返回的二进制数据,从而触发反序列化漏洞。 详情 1. 安装rewrite...

一款免费看电视/电影的APP、无广告

免费看电视/电影的APP、无广告 一款安卓免费看电视电影APP,低调分享。 追剧刷老电影应该是目前很多人经常做的事,但目前的电影网站片源分散,并且很多十几年前的老片竟然也成了VIP才能观看,处处设门槛的...

回调函数绕过D盾小套路

回调函数绕过D盾查杀 常见的PHPshell回调函数如下: call_user_func_array() call_user_func() array_udiff() array_filter() array_walk() array_map() array_reduce() array_walk_recursive() registre...

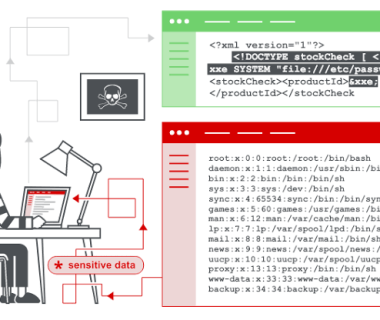

XML (XXE) 注入Payload List

- 2019-11-28

- 周边

XML (XXE) 注入Payload List 在本节中,我们将解释什么是XML注入,描述一些常见的示例,解释如何发现和利用各种XXE注入,并总结如何防止XXE注入攻击。 什么是XML注入? XML注入(也称为XXE)是一个Web...

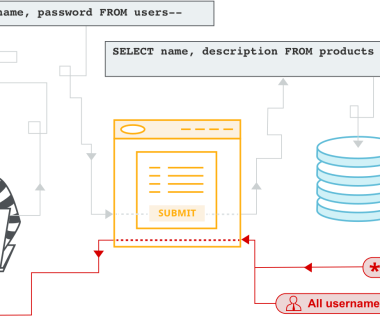

SQL注入Payload List

- 2019-11-22

- 周边

SQL注入Payload List 本文中解释什么是SQL注入,罗列一些常见SQL注入语句示例,常见SQL注入扫描工具等。 什么是SQL注入(SQLi)? SQL注入是一个网络安全漏洞,它使攻击者能够干扰应用程序对其数据库的...

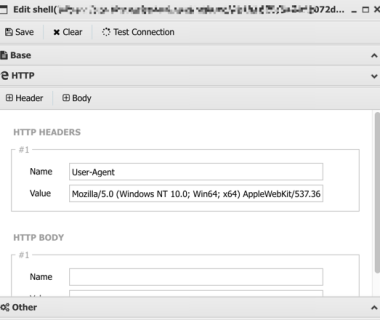

AntSword(蚁剑)UA修改

AntSword User-Agent 很多人用蚁剑其实都是默认配置就用了,所以默认就带有User-Agent: antSword/v2.0,日志溯源一目了然,WAF更好识别。不过蚁剑在添加shell的时候也提供了自定义的header头功能,但是用起来...

GHDB/SHDB(Google Hacking Database)

GHDB - Google Hacking Database (Google Dorks) Google会存储大量信息并不断检索网站。Google hacking,也称 Google dorking,是一种网络搜索黑客技术,它使用Google搜索和其他搜索引擎来查找公开信息...