Mac OSX ARP 嗅探工具

- 发表于

- 安全工具

Arpy是一个用python编写的arp嗅探工具,他只有短短的200多行代码,通过scapy进行arp攻击,也许在实战用的用处没有太多老牌arp工具好用,但是用来学习他工作模式是一个挺好的例子,其中一个亮点就是配合Gsource可以生成内网的dns查询记录。

主要功能

- 数据包嗅探

- DNS查询嗅探

- Gsource生成流量记录

需要模块

- Python 2.7

- Gource

- Scapy

- libdnet

安装

brew install gource

pip install scapy

git clone https://github.com/dugsong/libdnet.git

./configure && make && make install

使用示例

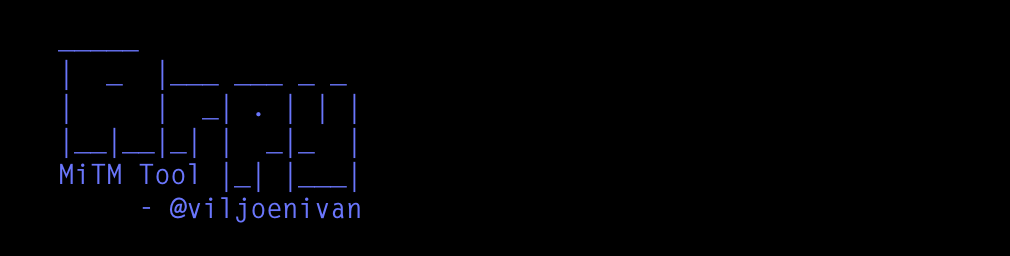

ivanvza:~/ > sudo arpy _____ |_|___ ___ _ _ | |_| . | | | |__|__|_| |_|_| MiTM Tool |_| |___| v3.15 -@viljoenivan Usage: arpy -t <Target IP> -g <Gateway IP> -i <Interface> ARP MiTM Tool Options: -h, --helpshow this help message and exit -t TARGET, --target=TARGET The Target IP -g GATEWAY, --gateway=GATEWAY The Gateway -i INTERFACE, --interface=INTERFACE Interface to use --tcp Filters out only tcp traffic --udp Filters out only udp traffic -d D_PORT, --destination_port=D_PORT Filter for a destination port -s S_PORT, --source_port=S_PORT Filter for a source port --sniff Sniff all passing data --sniff-dns Sniff only searched domains --sniff-dns-gourceOutput target's DNS searches in gource format -vVerbose scapy packet print

原文连接:Mac OSX ARP 嗅探工具

所有媒体,可在保留署名、

原文连接的情况下转载,若非则不得使用我方内容。