BurpSuite IP代理扩展,使用AWS API网关动态更改请求:IPRotate_Burp_Extension

- 发表于

- 安全工具

IPRotate_Burp_Extension

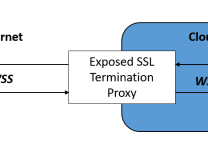

一个BurpSuite IP动态代理扩展,它使用AWS API网关在每个请求中更改您的IP。这有助于绕过不同类型的IP限制过滤策略,例如基于IP阻止的策略,基于IP的API速率限制或基于IP的WAF过滤保护等。

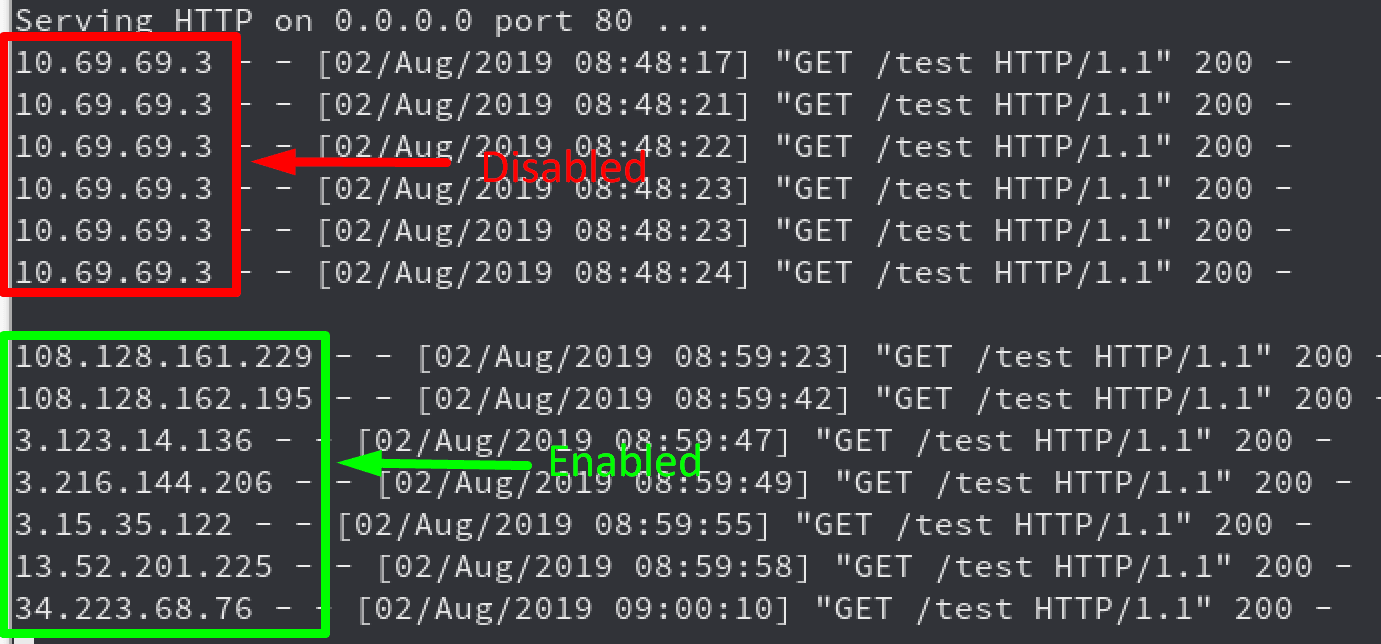

此扩展程序允许您轻松地跨多个区域启动API网关。然后,目标主机的所有BurpSuite流量都将通过API网关进行路由,这会导致每个请求的IP不同。(有可能回收IP,但这种情况非常低,你使用的区域越少,机会越少)。

UI

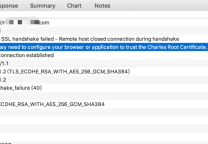

请求的外观示例

安装

https://github.com/RhinoSecurityLabs/IPRotate_Burp_Extension

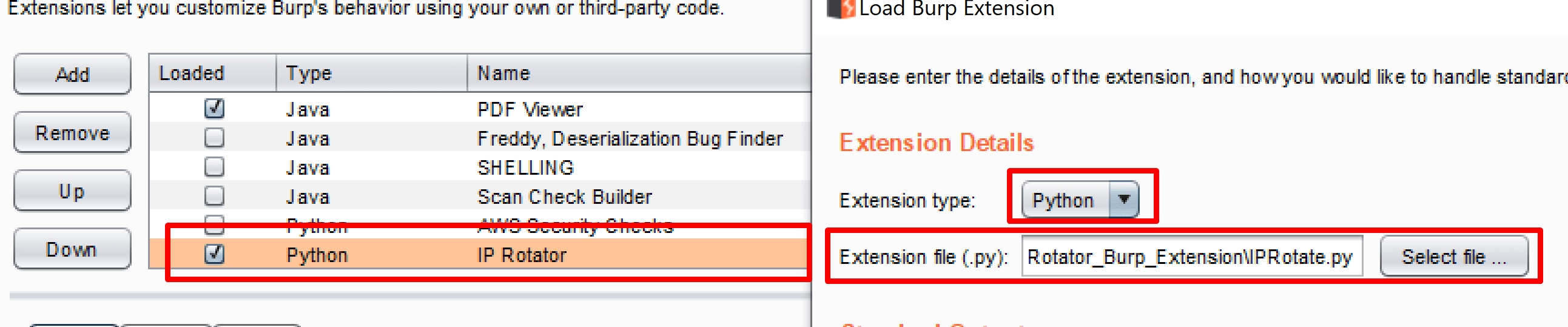

确保安装了Jython并通过Burp Extension选项添加IPRotate.py。

使用

- 在BurpSuite中安装Jython。

- 为Python 2安装boto3模块。

- 确保在burp中设置python环境以正确加载boto3模块或者找不到它。

- 确保您拥有一组对API网关服务具有完全访问权限的AWS密钥。这可以通过AWS的免费层获得。

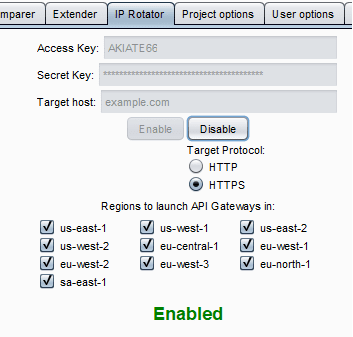

- 将凭据插入字段。

- 插入您希望定位的目标域。

- 如果域是通过HTTPS托管的,请选择HTTPS。

- 选择您要使用的所有区域。(您使用的越多,IP池就越大)

- 单击“启用”。

- 完成后,请确保单击“禁用”以删除已启动的所有资源。

如果要检查已启动的资源和节点或任何潜在错误,可以查看Burp中的输出控制台。

原文连接:BurpSuite IP代理扩展,使用AWS API网关动态更改请求:IPRotate_Burp_Extension

所有媒体,可在保留署名、

原文连接的情况下转载,若非则不得使用我方内容。