监控 GitHub 敏感信息数据泄露工具:gitGraber

- 发表于

- 安全工具

gitGraber介绍

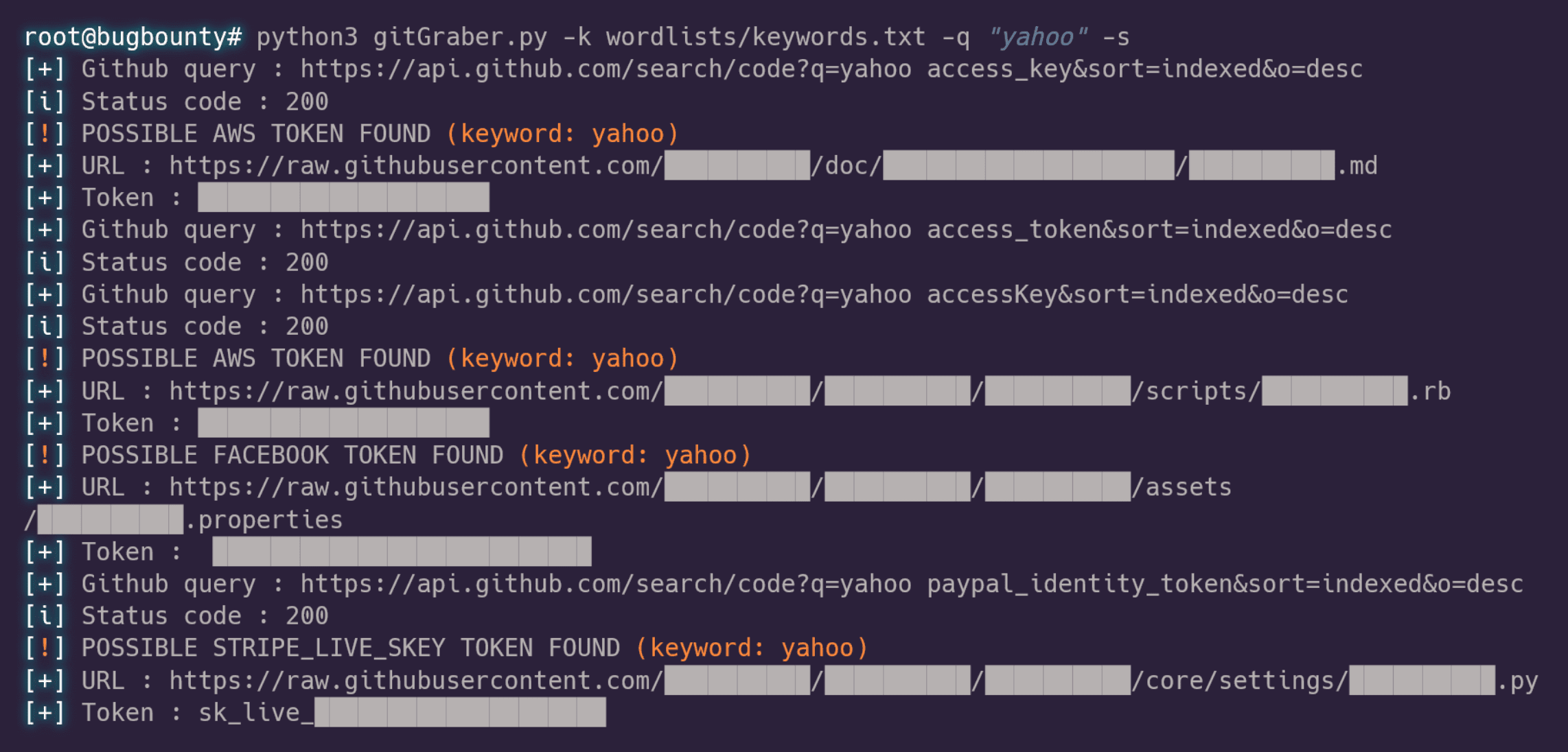

gitGraber是一个用Python3开发的工具,用于监控GitHub信息泄露,以便为不同的在线服务实时搜索和查找敏感数据,例如:Google,Amazon,Paypal,Github,Mailgun,Facebook,Twitter,Heroku,Stripe ……

gitGraber使用正则匹配,可能会有偏差,你也可以随时调整规则。

gitGraber安装

|

1 2 |

git clone https://github.com/hisxo/gitGraber.git pip3 install -r requirements.txt |

gitGraber使用

在启动gitGraber之前,您需要修改配置文件 config.py :

- 添加您自己的 Github 标记 :

GITHUB_TOKENS = ['yourToken1Here','yourToken2Here'] - 添加你自己的 Slack Webhook :

SLACK_WEBHOOKURL = 'https://hooks.slack.com/services/TXXXX/BXXXX/XXXXXXX'

开始使用gitGraber : python3 gitGraber.py -k wordlists/keywords.txt -q "uber" -s

我们建议创建一个定期执行脚本的cron:

|

1 |

*/15 * * * * cd /BugBounty/gitGraber/ && /usr/bin/python3 gitGraber.py -k wordlists/keywords.txt -q "uber" -s >/dev/null 2>&1 |

使用帮助

|

1 2 3 4 5 6 7 8 9 10 11 12 |

usage: gitGraber.py [-h] [-k KEYWORDSFILE] [-q QUERY] [-s] [-w WORDLIST] optional arguments: -h, --help show this help message and exit -k KEYWORDSFILE, --keyword KEYWORDSFILE Specify a keywords file (-k keywordsfile.txt) -q QUERY, --query QUERY Specify your query (-q "apikey") -s, --slack Enable slack notifications -w WORDLIST, --wordlist WORDLIST Create a wordlist that fills dynamically with discovered filenames on GitHub |

原文连接:监控 GitHub 敏感信息数据泄露工具:gitGraber

所有媒体,可在保留署名、

原文连接的情况下转载,若非则不得使用我方内容。